В современном промышленном производстве устойчивость и безопасность технологических процессов тесно связаны с эффективной защитой информационных систем. С развитием цифровизации на предприятиях объёмы и сложность данных, а также критичность контроля над оборудованием возросли в разы. Кибератаки на промышленные объекты перестали быть прерогативой фантастики – они стали злободневной и крайне опасной реальностью, способной привести к остановке производства, потере данных, экологическим катастрофам и серьёзным финансовым убыткам. В этой статье рассмотрим актуальные подходы к кибербезопасности промышленных объектов, которые особенно важны для предприятий в сфере производства и поставок.

Особенности киберугроз в промышленной среде

Промышленные объекты (или индустриальные предприятия) – это уникальная и комплексная экосистема, где информационные и операционные технологии тесно интегрированы. В отличие от классической IT-инфраструктуры, здесь присутствуют системы управления технологическими процессами (SCADA, ICS, DCS), которые напрямую взаимодействуют с оборудованием и производственным персоналом.

Такой уровень интеграции порождает специфические киберугрозы: например, вредоносное ПО может изменить параметры работы оборудования, привести к аварийным ситуациям или нарушить логистические цепочки. По статистике компании IBM в 2023 году, около 30% всех инцидентов с утечками данных в промышленных организациях причастны именно к атакам на производственные сети.

Важно понимать, что кибератаки в промышленности зачастую нацелены не только на кражу информации, но и на физическое воздействие на оборудование. Распространение “киберфизических” атак требует от специалистов по безопасности глубокого понимания как IT, так и OT-среды.

Основные уязвимости промышленных систем

Для эффективной защиты необходимо четко понять, где лежат слабые места. Среди уязвимостей промышленных объектов выделяют следующие категории:

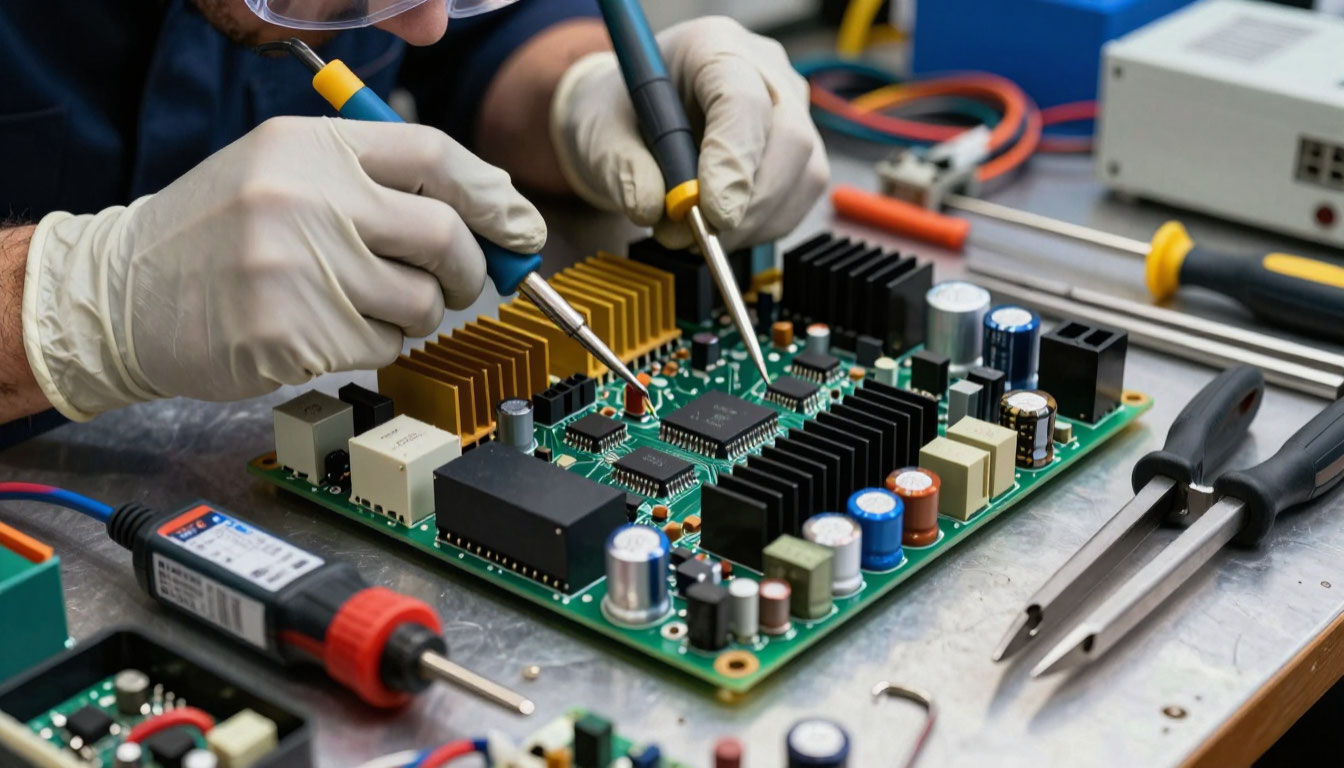

- Устаревшее оборудование и ПО. Много промышленных установок эксплуатируется с десятилетиями, а обновление программного обеспечения или аппаратных компонентов ограничено, что приводит к отсутствию защиты от современных угроз.

- Недостаточная сегментация сети. Многие предприятия имеют открытую внутреннюю сеть, в которой ИТ и операционные системы тесно связаны, что упрощает злоумышленнику проникновение и перемещение внутри инфраструктуры.

- Слабая аутентификация и управление доступом. Часто нет строгого контроля за учётными записями, паролями и правами доступа сотрудников, что способствует инсайдерским и внешним атакам.

- Низкий уровень осведомленности персонала. Сотрудники производства не всегда обладают необходимыми знаниями по кибербезопасности и могут случайно создавать риски, например, открывая подозрительные вложения в почте или используя небезопасные устройства.

Всё это создаёт благодатную почву для атак типа ransomware, phishing, и даже целенаправленных операций хактивистов или государственных спецслужб.

Многоуровневая защита: концепция Defense in Depth

Золотым стандартом в обеспечении кибербезопасности промышленности становится многоуровневая защита (Defense in Depth). Это такой подход, при котором создается несколько слоев безопасности, так что проникновение через один из них не приводит к компрометации всей системы.

В контексте промышленных объектов Defense in Depth включает:

- Физическая защита – двери с контролем доступа, системы видеонаблюдения и мониторинга.

- Сетевая сегментация – разделение внешней и внутренней, а также IT и OT-сетей.

- Использование межсетевых экранов и систем обнаружения вторжений (IDS/IPS), специализированных для промышленного трафика.

- Шифрование данных и коммуникаций, особенно при удаленном доступе к системам управления.

- Регулярное обновление ПО и прошивок с учётом специфики производства.

- Политики строгой аутентификации: двухфакторная аутентификация и жесткий контроль доступа.

- Обучение и тренинги для сотрудников, предотвращающие ошибки и социальную инженерию.

Такой комплексный подход значительно снижает риск успешных атак и минимизирует ущерб в случае инцидентов.

Роль автоматизации и мониторинга в кибербезопасности

Современные промышленные предприятия активно внедряют инструменты автоматизации и мониторинга в задачи защиты. Это позволяет не только своевременно обнаруживать атаки, но и быстро реагировать на них, минимизируя операционные последствия.

Среди эффективных решений выделяются системы Security Information and Event Management (SIEM), которые собирают и анализируют логи с источников IT и OT, выявляя аномалии в поведении сетевого трафика, системных вызовах и командах управления оборудованием.

На производстве также внедряют системы автоматического реагирования – например, если обнаружен подозрительный доступ или попытка изменения настроек оборудования, система может инициировать блокировку воздействия или отправить предупреждение специалистам.

Пример: крупное машиностроительное предприятие в 2023 году внедрило систему мониторинга, которая выявила попытку внедрения вредоносного кода в контроллер линии сборки. Быстрая реакция позволила не только предотвратить сбой, но и сохранить оборудование без ремонта.

Внедрение стандартов и нормативных требований

Серьезной опорой в построении кибербезопасности промышленности служат международные и национальные стандарты, которые помогают систематизировать подход и подтвердить соответствие уровню защиты.

Одним из ключевых стандартов является ISA/IEC 62443, специально разработанный под отрасль промышленной автоматизации и управления. Он охватывает все этапы жизненного цикла систем – от проектирования до эксплуатации и обслуживания, включая управление рисками и аудиты.

Также существуют национальные требования, например, в России – ГОСТ Р 57580, которые отражают особенности отечественных объектов и угроз.

Внедрение стандартизации значительно повышает уровень доверия между поставщиками оборудования, подрядчиками и самим предприятием, а также облегчает аудит и обмен опытом по безопасности.

Обучение персонала и создание культуры кибербезопасности

Самая продвинутая технология не поможет, если сотрудники не осознают своей роли в общей системе безопасности. Штат промышленных предприятий часто состоит из инженеров, операторов и технических специалистов, которые могут не иметь базовых знаний о киберугрозах.

Регулярные обучающие программы, сценарные тренировки реагирования на инциденты и вовлечение работников в процессы создания защищённой среды критически важны для снижения ошибок человеческого фактора.

По данным исследований Gartner, около 70% инцидентов с утечками данных связаны с человеческими ошибками или неправильными практиками. Поэтому инвестиции в развитие компетенций персонала окупаются многократно.

Кроме того, создание прозрачной и мотивирующей среды, где сотрудники могут сообщать о подозрениях без страха наказания, усиливает коллективную ответственность и выявление потенциальных угроз на ранних стадиях.

Интеграция кибербезопасности в цепочку поставок

Особенно актуальная тема для сфер производства и поставок – безопасность не заканчивается у ворот предприятия. В сложных цепочках поставок множество подрядчиков, логистических операторов и сервисных компаний взаимодействуют с информационными системами предприятия, что создает дополнительные точки риска.

Инциденты, связанные с компрометацией данных партнёров, могут вызвать сбои на производстве и привести к убыткам. Поэтому важна комплексная стратегия безопасности, охватывающая всю цепочку.

Примером может служить проверка контрагентов на соответствие требованиям кибербезопасности, внедрение единой политики совместной работы и обмена информацией.

В последнее время также популярно применение блокчейн-технологий для контроля прозрачности и целостности данных обмена между участниками цепочки поставок, что поднимает уровень доверия и устойчивость к кибератакам.

Резервирование и планирование действий при инцидентах

Хорошая защита обязательно должна включать проработанные планы на случай кибератак и сбоев. Резервное копирование данных, наличие горячих резервов оборудования и сценариев быстрого восстановления процессов – ключевые элементы обеспечения непрерывности производства.

Современные стандарты рекомендуют предприятиям разрабатывать планы реагирования на инциденты (Incident Response Plans), проводить регулярные тестирования и учёбы на случай атак.

Пример: в одном из крупных предприятий пищевой промышленности произошла атака программой-вымогателем, но благодаря регулярным бэкапам и заранее подготовленному плану восстановления, производство было восстановлено в течение 12 часов с минимальными потерями.

Такой подход защищает не только бизнес, но и репутацию компании, что для поставщиков и производителей особенно важно на конкурентном рынке.

В эпоху цифровизации и растущих киберугроз промышленное производство сталкивается с необходимостью комплексной, научно обоснованной и гибкой стратегии защиты. Внедрение передовых технологий, стандартизация, обучение персонала и интеграция безопасности в бизнес-процессы – это не просто тренды, а жизненно важные компоненты устойчивого развития промышленных предприятий.

Только системный и всесторонний подход позволит не просто минимизировать риски, но и сделать производство стабильным и надежным в цифровом мире, где степень воздействия киберугроз непрерывно растет.

Часто задаваемые вопросы:

- Почему кибербезопасность особенно важна для промышленных объектов?

- Потому что нарушение работы оборудования может привести не только к потере данных, но и к физическим авариям, прекратить производство и вызвать значительные финансовые и экологические последствия.

- Как часто следует обновлять программное обеспечение в промышленных системах?

- Рекомендуется регулярно обновлять ПО, учитывая особенности производства и гарантируя минимальные простои, а также применять патчи безопасности своевременно.

- Какие ошибки чаще всего допускают сотрудники, приводящие к инцидентам?

- Использование слабых паролей, открытие подозрительных писем и вложений, неправильное использование съемных носителей, а также незнание базовых правил безопасности.

- Стоит ли использовать облачные сервисы для управления промышленными данными?

- Облачные решения могут повысить эффективность, но требуют усиленной защиты и грамотного подхода к доступам, чтобы не создавать дополнительных рисков.